اینستاگرام هک شد!!!

هر کسی از دانستن نحوهی هک کردن اکانت اینستاگرام یا فیسبوک به شدت متعجب میشود. باید بگوییم که فردی توانست که این کار را انجام دهد! اما به یاد داشته باشید که حتی گزارش آسیب پذیری امنیتی به روش ناصحیح میتواند در نهایت به اقدامات قانونی بر علیه شما منجر شود.

یک محقق مستقل مباحث امنیتی ادعا کرده است که فیسبوک او را پس از این که مجموعهای از مشکلات امنیتی را نشان داده است تهدید کرده است که منجر به دستیابی این فرد به اطلاعات حساس ذخیره شده در سرورهای اینستاگرام شده است که شامل موارد زیر است:

سورس کد سایت اینستاگرم

گواهینامههای SSL و کدهای شخصی اینستاگرام

کدهای نشانهگذاری هویت توسط کوکی

اطلاعات شخصی کاربران و کارمندان اینستاگرام

گواهینامههای سرور ایمیل

کدهایی با کارکردهای بسیار مهم امنیتی دیگر

البته، به جای پرداخت جایزهای به او، فیسبوک او را تهدید کرده و او را تحت تعقیب قانونی قرار داده است تا اطلاعات مربوط به مشکلات امنیتی این سیستم را فراموش کنند!

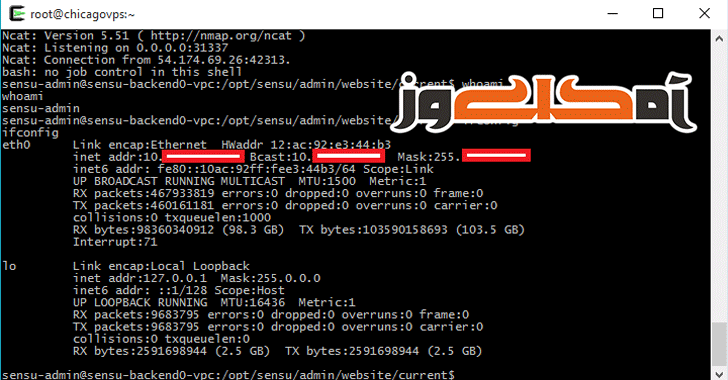

Wesley Weinberg، یک محقق ارشد امنیتی در Synack، در برنامهی تشویقی اشکالات فیسبوک شرکت کرد و پس از این که یکی از دوستان او به یک سرور آسیبپذیر در sensu.instagram.com اشاره کرد، شروع به آنالیز کردن سرورهای اینستاگرام کرد.

این محقق یک باگ RCE (اجرای کد از راه دور – Remote Code Execution) را کشف کرد که میتواند کوکیهای کاربران را که شامل اطلاعات ورود به اکانت را پردازش کند.

وجود این باگ به دلیل دو نقطه ضعف بود:

۱. برنامهی پنل وبی ادمین Sensu در سروری با رمزگذاری بسیار قوی به زبان Ruby بود.

۲. هاست ورژن ۳ از روبی را اجرا میکند که به اجرای کدها توسط کوکی جلسهی روبی حساس است.

با سوء استفاده از این آسیبپذیری، Weinberg میتوانست تا دیتابیسی از اطلاعات ورود به حساب و گواهینامههای اکانتهای کاربران و کارمندان فیسبوک و اینستاگرام را استخراج کند!

با این که کدها توسط ‘bcrypt’ رمزنگاری شده بودند، اما او میتوانست کدهایی را که بسیار ضعیف هستند (مثل changeme, instagram, password) را در چند دقیقه کرک کند.

در معرض همه چیز حتی سلفیهای شما!

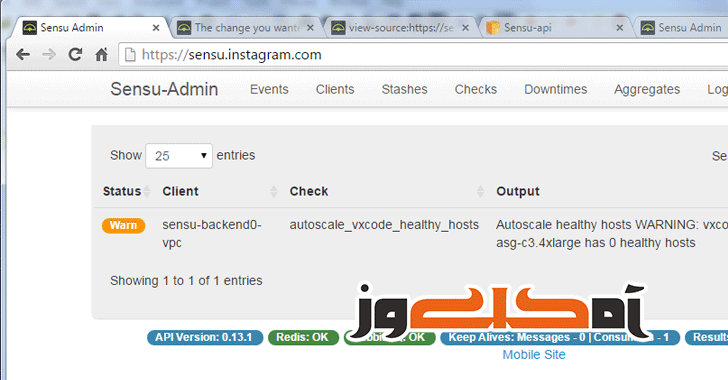

Weinberg اینجا توقف نکرد. او نگاهی نزدیک به فایلهای پیکربندیای که در سرور پیدا کرده بود انداخت و فهمید که یکی از این فایلها حاوی کدهایی برای سرویسهای وب آمازون است که برای میزبانی از Sensu استفاده میشدند.

این کدها به ۸۲ قسمت تقسیم شده بودند، اما هر کدام از اینها یکتا بودند. او هیچ چیز حساسی را در آخرین فایل دستهبندی پیدا نکرد، اما وقتی نگاهی به نصخهی قدییم این فایل انداخت، یک “جفت کلید” دیگر را یافت که باعث میشد تا بتواند محتوای هر ۸۲ فایل را بخواند.

او در آخر به طور تصادفی توانست تقریباً بر همه چیز دسترسی باشد که شامل موارد زیر است:

سورس کد سایت اینستاگرم

گواهینامههای SSL و کدهای شخصی اینستاگرام (شامل instagram.com و *.instagram.com)

کدهای API مورد استفاده برای تعامل با سرویسهای دیگر

تصاویر آپلود شده توسط کاربران اینستاگرام

محتوای استاتیک سایت instagram.com

گواهینامههای سرور ایمیل

کدهای امضای دیجیتال برنامهی اندرویدی و iOS اینستاگرام

و بسیاری موارد حساس دیگر!

او در وبلاگ خود چنین نوشته است:

با کدهای که کسب کردهام، من حالا میتوانم در اینستاگرام جعل هویت کنم یا اطلاعات معتبر کارکنان اینستاگرام را تغییر دهم. خارج از این محدوده، میتوانم به تمامی اطلاعات شخصی هر کاربری از اینستاگرام دسترسی داشته باشم.

پاسخهای فیسبوک

پس از انتشار اصلی توسط محقق، فیسبوک حرف او را رد کرده و میگوید که این ادعاها غلط هستند و Weinberg هرگز نگفته است که کدها را در اختیار کسی قرار میدهد.

رسانهی ملی ادعای او را پذیرفته و وعدهی ۲،۵۰۰ دلار به عنوان جایزه به Weinberg و دوستش که در ابتدا به باز بودن دسترسی به آدرس sensu.instagram.com اشاره داشت داده است.

متن کامل توسط فیسبوک در زیر آمده است:

We are strong advocates of the security researcher community and have built positive relationships with thousands of people through our bug bounty program. These interactions must include trust, however, and that includes reporting the details of bugs that are found and not using them to access private information in an unauthorized manner. In this case, the researcher intentionally withheld bugs and information from our team and went far beyond the guidelines of our program to pull private, non-user data from internal systems.

We paid him for his initial bug report based on the quality, even though he was not the first to report it, but we didn’t pay for the subsequent information that he had withheld. At no point did we say he could not publish his findings — we asked that he refrain from disclosing the non-public information he accessed in violation of our program guidelines. We remain firmly committed to paying for high quality research and helping the community learn from researchers’ hard work.

حرف آخر

همیشه نکات امنیتی را در تمامی سرویسهای الکترونیکی و اینترنتی رعایت کنید. مثل استفاده از آنتی ویروس، استفاده از درگاههای پرداخت امن، استفاده از رمزهای پیچیده و مطمئن و …

منبع

لینک کوتاه این مطلب:

۲۸ / ۰۹ / ۱۳۹۴ دسته

اخبار, اطلاعیه نویسنده

نیما حیدری نسب

نیما حیدری نسب هستم ۱۶ ساله از فردیس کرج، معاون سایت کلک آموز

الان دیگر همه چیز هک می شود

خوب بود